|

Nos conectamos a Internet a través del ordenador de sobremesa, ordenador portátil, smartphone, tablet, etc., lo cual multiplica nuestra exposición a sufrir ataques informáticos si no llevamos a raya nuestra seguridad.

Estos ataques buscan, sobre todo, conseguir información personal del usuario del dispositivo. Los atacantes, que cada día utilizan técnicas más sofisticadas, pueden acceder a carpetas del disco duro, fotos, textos, documentos varios, pulsaciones del teclado (mediante keylogger), datos bancarios, capturar imágenes y sonidos con la webcam y micrófono sin que la víctima se entere.

|

¿Cómo nos pueden espiar y robar nuestros datos?

- Troyano: aplicación maliciosa que se puede instalar en el dispositivo silenciosamente de muchas maneras instalando un ejecutable infectado a través de archivos aparentemente inofensivos: mp3, URL, códigos QR, lectores de PDF, correos electrónicos, material pirata en redes P2P, redes sociales, java, etc.

- Keylogger: Un keylogger es una herramienta específica para registrar las pulsaciones en el teclado de un equipo. Gracias a esta herramienta, los delincuentes pueden robar un gran volumen de información confidencial sin que la víctima sea consciente de ello. Además, también almacena los datos de forma local en el ordenador.

- Infecciones móviles para robar información personal, mayormente los datos bancarios registrados. Los sistemas operativos más vulnerables son Android, BlackBerry y Symbian.

- Spyware: estamos ante un tipo de software que recoge información sobre el usuario de forma totalmente invisible, de modo que puede averiguar su actividad online, robar datos del disco duro, y por supuesto, su información personal. Algunos tipos de spyware permiten controlar remotamente el equipo del usuario.

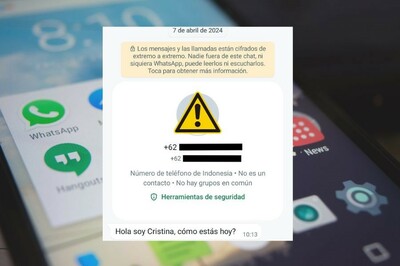

- Phishing: tipo de fraude que está a la orden del día, especialmente en la suplantación de grandes empresas, bancos y organismos oficiales con el fin de robar los datos (y en muchas ocasiones, dinero) a sus clientes. Generalmente emplean como vía el correo electrónico. Recomendamos: Consejos de seguridad bancaria para evitar robos por Internet.

- Adware: estos programas se instalan junto a otras aplicaciones y programas normales, generalmente gratuitos, y que bombardean con publicidad al acceder en internet. No tienen por qué causar daños ordenador ni demás dispositivos, pero es muy molesto a la hora de navegar y, lo más importante, pueden recoger datos personales y enviarlos a terceros.

- Ransomware: famoso malware que 'secuestra' el PC. Es decir, bloquea el equipo o determinados archivos y exige un pago para su liberación.

- Rootkit: tipo de malware que proporciona al atacante privilegios de administrador en el sistema infectado, de modo que permanece especialmente oculto para el usuario, para otro software del sistema y para el propio sistema operativo.

- Cryptojacking: malware que se instala a través de un troyano. Es cada vez más utilizado. Permite que otras personas utilicen el ordenador del usuario para hacer minería de criptomonedas como bitcoin o monero. En resumen, un programa de minería de criptomonedas malicioso, roba los recursos para hacer dinero y envían los coins obtenidos a las cuentas del “cryptodelincuente”.

Cómo podemos saber si tenemos el ordenador/móvil infectado

- Si el equipo informático, tablet, móvil… funciona más lento de lo habitual, es una buena señal para desconfiar. La mayoría de software malicioso ejecuta tareas en segundo plano, consumiendo de este modo gran parte de la memoria RAM y haciendo que los dispositivos vayan más lentos. Lo recomendable es realizar un análisis con el antivirus actualizado para confirmar sospechas.

- Una actividad inusual en redes sociales o correo electrónico, como mensajes, publicaciones o mails no enviados personalmente, son otro síntoma de sospecha.

- Aparición masiva de ventanas emergentes advirtiendo de una infección de virus.

Tener un antivirus instalado y actualizado es fundamente, y con más motivo en cualquiera de estas situaciones.

Recomendaciones para evitar que nos espíen y roben datos

- No debemos abrir enlaces de fuentes desconocidas o titulares engañosos. Tampoco debemos fiarnos de enlaces sospechosos en redes sociales provenientes de contactos y amistades, puede que estén infectados y se estén enviando automáticamente.

- Tener un antivirus actualizado en nuestro equipo. Aunque Windows sea el sistema operativo más vulnerable, Mac OS X no está libre de amenazas de malware malicioso.

- Mantener al día herramientas como Adobe Flash, Acrobat Reader y Java. Son las aplicaciones más utilizadas para buscar fallos de seguridad e instalar software malicioso en los ordenadores de los usuarios.

- Tener los sistemas operativos y navegadores web actualizados para evitar que nos afecten ataques externos.

- No instalar aplicaciones móviles que no se hayan descargado de las tiendas y canales oficiales de cada sistema operativo.

- Alerta máxima en webs de descargas de programas supuestamente gratuitos, de películas online donde los botones de descarga o para ver en directo son muy engañosos y nos abren tres, cuatro, cinco, seis o más páginas emergentes con más publicidad, o incluso alguna web que se sitúa en modo pantalla completa que llega a bloquearnos el PC hasta que no pulsamos la opción de instalar el complemento.

Qué hacer si detectamos una infección y nos han robado datos

- Eliminación automática de archivos infectados detectados por el antivirus.

- Una vez detectado y eliminado el malware, es probable que haya dañado algún archivo o programa. Se deberán volver a instalar, siempre desde fuentes oficiales.

- Mantener al día las copias de seguridad (lo más importante en materia de datos y donde más fallan usuarios y empresas) para, en caso de pérdida o daño en archivos e información importante, se puedan restaurar.

- Más información en “¿Qué hacer si tienes un virus?” de MundoPC Informática & Empresas.

Sigue estas recomendaciones básicas para evitar disgustos tecnológicos indeseados. Y si tienes algún problema, tus informáticos de confianza de Mundo PC Asturias estamos a tu disposición para ayudarte.

|