Imagina que recibes un correo electrónico de tu banco. Todo parece correcto: el logotipo, la firma, incluso la dirección del remitente es la habitual: notificaciones@tubanco.com. Te avisan de un intento de acceso sospechoso a tu cuenta y te piden que hagas clic en un enlace para verificar tu identidad. Confías, haces clic… y acabas de caer en una trampa.

Pero, ¿cómo es posible que el correo pareciera tan real? Aquí es donde entra en juego el spoofing, una técnica cada vez más común en el arsenal de los ciberdelincuentes, que suele ir de la mano del phishing, pero no es exactamente lo mismo.

Spoofing: el arte de falsificar

Spoofing (que podríamos traducir como "suplantación") es una técnica que consiste en falsificar la identidad de una fuente confiable, como un correo electrónico, una dirección IP, un número de teléfono o incluso una página web.

En el ejemplo anterior, el correo no era de tu banco, aunque pareciera venir de su dirección. Los atacantes han falsificado el campo "From", haciendo que tu cliente de correo muestre un nombre y dirección aparentemente legítimos. Técnicamente, no han entrado en los servidores del banco ni han hackeado la cuenta: simplemente han maquillado su mensaje para que tú lo creas.

Sí, suena a película. Pero es tan real como común.

Phishing: el engaño que pesca tus datos

El phishing, por su parte, es el fraude en sí. Es la estrategia que busca obtener tus credenciales, datos bancarios o información personal mediante el engaño. Puede valerse de muchas formas: correos electrónicos, SMS, llamadas telefónicas o incluso mensajes en redes sociales.

El spoofing, por tanto, es una herramienta dentro del phishing. Como el disfraz en una estafa: no es el fraude completo, pero lo hace más convincente.

Spoofing sin phishing: sí, también pasa

Aunque muchas veces el spoofing se usa para lanzar ataques de phishing, no siempre hay una estafa directa detrás. A veces, el objetivo no es robarte datos, sino engañar a sistemas informáticos.

Þˋ Por ejemplo, un atacante puede falsificar una dirección de correo para enviar spam. Así evita que los filtros lo bloqueen, aunque no esté intentando que tú hagas clic en nada ni que reveles información personal.

Þ Otro caso es el IP spoofing, donde un atacante se hace pasar por otra máquina dentro de una red, como si fuera un dispositivo autorizado. Aquí no se busca engañar a una persona, sino burlar la seguridad de los sistemas.

En ambos casos hay intención de engañar, pero no siempre con fines de phishing. Aun así, sigue siendo una actividad maliciosa.

Algunos ejemplos reales (y cómo actúa el spoofing en ellos)

Para entender mejor cómo funciona el spoofing (y cómo a veces se combina con el phishing), veamos algunos casos muy comunes:

ÞÏ El CEO que nunca envió ese correo

Un empleado recibe un email urgente del director general, pidiéndole una transferencia inmediata. El correo parece auténtico: mismo tono, misma dirección. Pero es spoofing. El atacante ha falsificado la dirección del remitente para que parezca legítima. El objetivo es que el empleado confíe... y caiga en el phishing.

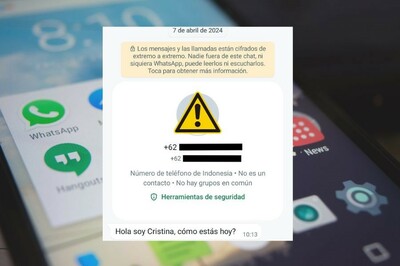

Þ Llamadas del banco que no lo son

Con técnicas de caller ID spoofing, un estafador puede hacer que en tu móvil aparezca el número real de tu banco. Cuando contestas, alguien se hace pasar por un agente y te pide datos personales “por seguridad”. Tú ves el número correcto, confías... y caes. El spoofing hace que el engaño parezca real.

Þ Webs falsas que parecen oficiales

Aunque en este caso no siempre hay spoofing técnico, el engaño visual cumple la misma función: imitar a una entidad de confianza. Páginas como tubanco-seguro.com, que copian el diseño de la web real, intentan que creas que estás en el sitio legítimo. Aquí se mezcla la suplantación visual con técnicas de phishing clásicas.

¿Cómo protegerte?

- No confíes solo en el remitente: Revisa el contenido, el tono y cualquier enlace. Pasa el cursor sobre los links para ver a dónde te llevan realmente.

- Activa la autenticación en dos pasos: Aunque roben tu contraseña, no podrán entrar sin el segundo factor.

- Usa clientes de correo que detecten SPF/DKIM/DMARC: Estos protocolos ayudan a verificar la autenticidad del remitente, aunque no son infalibles.

- Desconfía de lo urgente: Los ataques de phishing con spoofing suelen usar la presión del tiempo como táctica.

Spoofing y phishing, primos inseparables

Por sintetizar, el spoofing engaña a la máquina, el phishing engaña a la persona. Pero cuando se combinan, forman una dupla peligrosa. Saber reconocerlos es la primera línea de defensa. Y como siempre, ante la duda: no hagas clic.