En los últimos años, los ciberdelincuentes han perfeccionado su forma de engañarnos. Ya no necesitan malware sofisticado o ataques técnicos complejos. Les basta con algo mucho más humano: el engaño. Si alguna vez has recibido un correo que dice ser de tu banco, un SMS urgente pidiéndote que verifiques tu cuenta, o una llamada sospechosa de un "servicio técnico", puede que hayas sido blanco de phishing, smishing o vishing. Te explicamos en qué consisten, cómo identificarlos y qué puedes hacer para protegerte.

Phishing: el clásico de los correos fraudulentos

El phishing (de fishing, “pescar”) es la técnica más conocida. Consiste en enviar correos electrónicos que suplantan la identidad de empresas o entidades conocidas —bancos, plataformas de streaming, servicios de mensajería— con el objetivo de que la víctima haga clic en un enlace falso o proporcione información sensible, como su contraseña o los datos de su tarjeta de crédito.

El truco está en parecer legítimo: usan logotipos reales, direcciones que se parecen mucho a las oficiales y mensajes que apelan a la urgencia: “Hemos detectado una actividad sospechosa”, “Tu cuenta será suspendida si no actualizas tus datos”, etc.

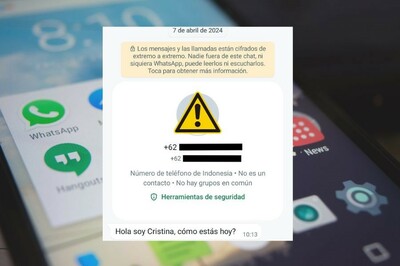

Smishing: lo mismo, pero en tu móvil

El smishing es una variante del phishing, pero se realiza a través de mensajes SMS (de ahí su nombre: SMS + phishing). Son esos mensajes que, por ejemplo, te informan de que tu paquete no ha podido ser entregado y te piden que accedas a un enlace para reprogramar la entrega. También suelen hacerse pasar por tu banco, compañías eléctricas o servicios de pago.

El problema es que, como los SMS no suelen mostrar el remitente completo ni permiten verificar fácilmente el enlace, muchas personas bajan la guardia. Además, los móviles permiten abrir los links con un solo toque, lo que hace aún más fácil caer en la trampa.

Vishing: cuando te llaman para estafarte

El vishing (voice phishing) consiste en llamadas telefónicas en las que un supuesto empleado de tu banco, compañía de seguros o empresa tecnológica te pide que verifiques tus datos, resuelvas un supuesto problema técnico o incluso realices una transferencia para "proteger tu cuenta".

Estas llamadas suelen estar bien ensayadas. En algunos casos, utilizan técnicas de ingeniería social para ganarse tu confianza: te llaman por tu nombre, saben en qué banco operas, e incluso te hacen creer que están protegiéndote de un fraude. Pero el objetivo es el mismo: que les des voluntariamente la información que necesitan para vaciar tu cuenta o secuestrar tus datos.

¿Por qué funcionan estas estafas?

Porque apelan a nuestras emociones básicas: miedo, urgencia, confianza o curiosidad. Y porque suplantan marcas o entidades en las que confiamos. Muchas personas creen que jamás caerían en una trampa así… hasta que lo hacen. Y los estafadores lo saben.

Además, cada vez afinan más. Utilizan datos reales (a veces conseguidos de filtraciones anteriores), diseñan webs falsas que parecen auténticas y hasta emplean inteligencia artificial para personalizar mensajes.

Cómo protegerte: señales de alerta y consejos prácticos

- Sospecha siempre de la urgencia. Si un mensaje dice que “tu cuenta será bloqueada en 24 horas”, piensa dos veces antes de actuar.

- No hagas clic en enlaces sospechosos. Ve directamente a la web oficial del servicio o llama tú a su número de atención al cliente.

- Nunca compartas contraseñas ni códigos por teléfono. Ninguna entidad seria te los pedirá de esa forma.

- Revisa las URLs. Si un enlace te lleva a una web con un nombre raro, aunque parezca legítima, no introduzcas tus datos.

- Activa la autenticación en dos pasos. Aunque alguien robe tu contraseña, no podrá acceder sin ese segundo factor.

- Usa herramientas de seguridad. Muchos navegadores y antivirus detectan y bloquean páginas de phishing.

El eslabón más débil es el humano

Por más que mejoremos la tecnología, el punto de entrada más común para un ciberataque sigue siendo el usuario. Por eso, la clave está en la prevención, la información y la desconfianza sana. Porque sí, incluso un simple SMS puede abrir la puerta a un robo.